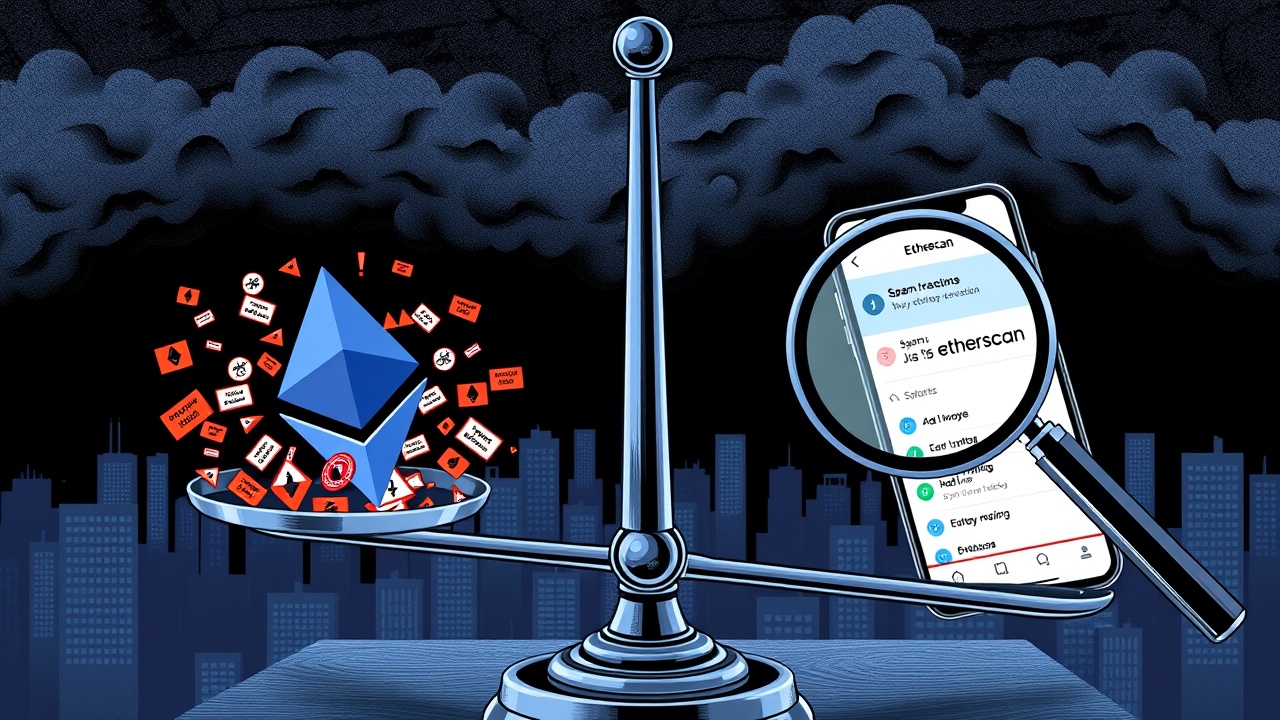

Kritik mot Etherscan

CZ riktar kritik mot Etherscan för att de visar skräpposttransaktioner kopplade till adressförgiftningbedrägerier och hävdar att blockutforskare bör filtrera bort dessa skadliga överföringar helt. Den tidigare VD:n för Binance postade på X att TrustWallet redan har implementerat denna filtrering, medan Etherscan fortsätter att visa nollvärdesförgiftningstransaktioner som översvämmar användarnas plånböcker.

Incidenten med Nima

Kritiken kom efter en incident där en användare, identifierad som Nima, fick 89 adressförgiftningse-postmeddelanden på mindre än 30 minuter efter att ha genomfört endast två stablecoinöverföringar på Ethereum. Etherscan utfärdade en varning om attacken, som syftar till att lura användare att kopiera liknande adresser från transaktionshistoriken när de skickar medel.

”Så många kommer att bli offer för detta,”

varnade Nima efter att den automatiserade attackkampanjen riktade sig mot hans plånbok.

Behovet av filtrering

Blockutforskare bör inte visa dessa skräpposttransaktioner. Det borde vara enkelt att filtrera bort dem helt. Det gör de redan. Detta kan även påverka mikrotransaktioner mellan AI-agenter i framtiden. Vid den tidpunkten kan vi använda AI för att filtrera bort skräpposten också. Det klargjordes att Etherscan döljer nollvärdesöverföringar som standard, men BscScan och Basescan kräver att användare uttryckligen klickar på en ”dölj 0 belopp tx”-knapp för att ta bort transaktioner kopplade till adressförgiftning. Skillnaden i standardinställningar lämnar vissa användare exponerade för att se skräppost som kan leda till att medel skickas till angriparkontrollerade adresser.

Framtiden för AI och säkerhet

CZ noterade att filtreringen kan påverka mikrotransaktioner mellan AI-agenter i framtiden och föreslog att AI skulle kunna användas för att särskilja legitima nollvärdesöverföringar från skräppost. Dr. Favezy påpekade att byten skapar ytterligare risker utöver adressförgiftning. Ett byte från 0x98-plånboken som omvandlade 50 miljoner dollar till 36 000 dollar igår väckte oro över routing och val av likviditetskälla.

”Jag hoppas verkligen att AI-agenter kommer att kunna routa genom de rätta routrarna och de bästa likviditetskällorna för att undvika situationer som denna,”

skrev Favezy.

Attackens mekanism

Attacken fungerar genom att initiera nollvärdes tokenöverföringar med hjälp av transferFrom-funktionen. Angripare skickar 0-värdes tokens för att skapa överföringsevenemang som visas i offrens transaktionshistorik. Varje adress har som standard 0-värdes godkännande, vilket möjliggör händelseutsläpp. Angripare kombinerar sedan detta med adressförfalskning för att öka sannolikheten för att offren kopierar fel överföringsadress. De förfalskade adresserna matchar de första och sista tecknen i legitima adresser. Nimas fall visar den skala dessa attacker kan nå, med 89 förgiftningförsök på 30 minuter från endast två legitima överföringar. Den automatiserade naturen innebär att angripare kan rikta sig mot tusentals adresser samtidigt när de upptäcker stablecoin- eller tokenrörelser på kedjan.